Dell mette insieme una trentina di partner tecnologici per realizzare soluzioni Zero Trust davvero trasversali e automatizzate

Autore: Redazione ImpresaCity

L'approccio Zero Trust è una gran bella cosa, ma funziona in maniera davvero efficace solo se questo modello viene recepito - e implementato in maniera interoperabile - da tutti i componenti hardware e software di una infrastruttura di cyber security. Serve, insomma, un ecosistema mirato di partner tecnologici per implementare davvero Zero Trust in maniera (relativamente) semplice.

"Serve un villaggio per farlo nascere", afferma più figurativamente Herb Kelsey, Security Strategy Program Lead del Dell Technologies Federal Chief Technology Office, parafrasando il noto proverbio africano per cui serve un villaggio per far crescere un bambino. E il villaggio tecnologico del "bambino" Zero Trust - è qui la novità - lo vuole creare direttamente Dell Technologies.

Dell ha per questo dato vita a un ecosistema di vendor che insieme realizzino una soluzione integrata, trasversale a piattaforme infrastrutturali, applicazioni, cloud, servizi digitali. L'ecosistema comprende attualmente una trentina di partecipanti, tra cui nomi molto noti dell'IT come Intel, Juniper Networks, Nvidia, Palo Alto Networks, VMware.

Tutti i partner devono ovviamente accordarsi su una "visione" comune del modello Zero Trust. Per questo ne è stata scelta una particolarmente importante e affidabile: quella del Dipartimento della Difesa statunitense. Che tra l'altro mette al sicuro chi l'adotta tecnicamente e chi la usa praticamente rispetto ai requisiti di sicurezza che il Governo USA può e potrà imporre in questo particolare settore.

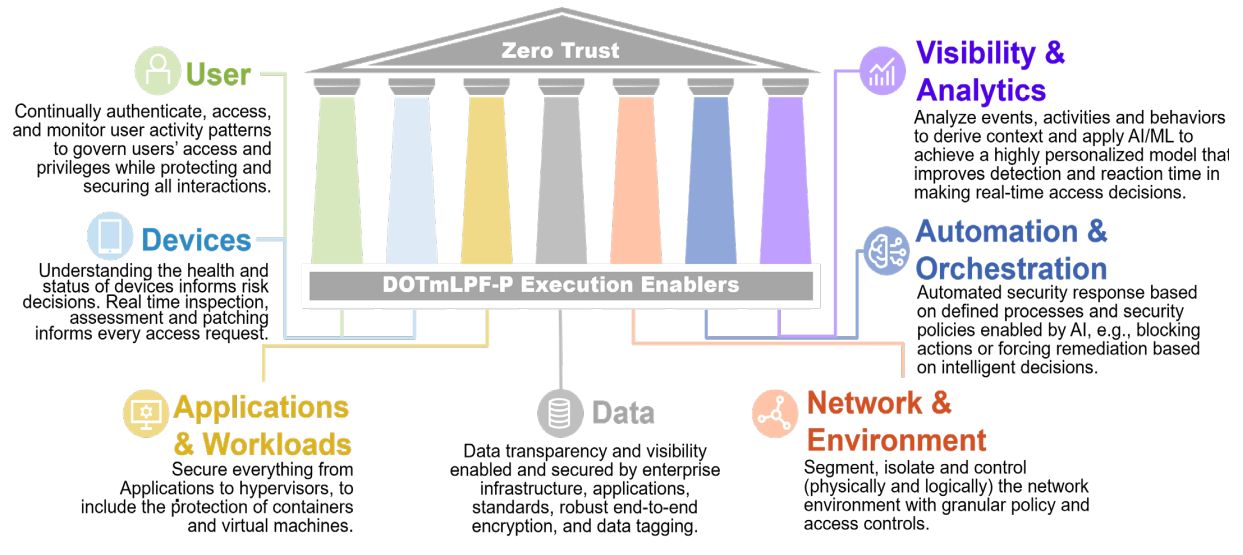

Il modello Zero Trust del DoD prevede quelli che definisce come sette "pilastri", ossia caratteristiche imprescindibili di qualsiasi soluzione o architettura. Essenzialmente, i punti chiave definiti dal modello prevedono una autenticazione continua degli utenti via MFA (Multifactor Authentication), la valutazione altrettanto continua della compliance di ogni singolo device connesso, la messa in sicurezza di qualsiasi applicazione o workload, una completa visibilità e una completa protezione dei dati gestiti.

Più lato infrastruttura, il modello prevede anche la segmentazione fisica e logica della rete, l'automazione e l'orchestrazione delle procedure di sicurezza, una buona dose di analytics applicata a tutti gli eventi e i comportamenti in rete. C'è ovviamente molto di più nella visione del DoD. Comunque Dell vi aggiunge anche la parte di Threat Intelligence, attraverso l'integrazione di tutte le informazioni di sicurezza provenienti da varie fonti, in particolare dai tool SIEM.

"Zero Trust è un percorso - spiega Herb Kelsey - e la destinazione è un insieme ben definito di attività di sicurezza integrate e automatizzate, validate dal Governo statunitense e riconosciute in tutto il mondo". Per Dell, coordinare vari vendor tecnologici dovrebbe, almeno nelle intenzioni, semplificare la vita alle imprese che intendono intraprendere questo percorso.